在现代网络环境中,路由器作为家庭和企业网络的核心枢纽,其安全配置至关重要。其中,通过192.168.1.1这一常见默认网关地址访问路由器管理界面,进行无线网络(Wi-Fi)的预共享密钥(PSK)设置,是保障无线网络安全的第一步。随着网络攻击手段的日益复杂,专业的网络与信息安全软件的开发也成为保护数字资产的关键防线。本文将详细介绍这两方面的实践与关联。

一、 192.168.1.1路由器PSK无线网络安全设置详解

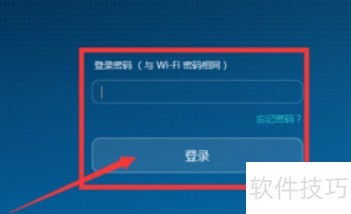

- 访问管理界面:在连接该路由器的设备浏览器中输入

http://192.168.1.1,使用管理员账号密码登录(通常见于路由器底部标签)。

- 定位无线设置:在管理界面中,寻找“无线设置”、“Wi-Fi设置”或“安全设置”等相关菜单。

- 配置PSK(关键步骤):

- 加密协议选择:务必选择强加密协议,如 WPA2-Personal(AES) 或更高级的 WPA3(若路由器支持)。绝对避免使用已被证明存在严重漏洞的WEP协议。

- 设置强密码(PSK):密码是PSK模式的核心。一个强的无线密码应至少包含12位字符,混合大小写字母、数字和特殊符号,且避免使用字典单词、生日等易猜信息。此密码即为设备连接Wi-Fi时需要输入的密码。

- 隐藏SSID(可选):可以关闭“广播SSID”功能,使无线网络名称不被公开扫描到,增加一层隐蔽性。

- 启用MAC地址过滤(进阶):可以配置只允许已知设备的物理地址(MAC地址)接入网络,但这并非绝对安全,因为MAC地址可被伪造。

- 保存并重启:完成设置后,保存配置并重启路由器以使更改生效。所有无线设备需使用新密码重新连接。

此过程的核心在于通过强大的、独一无二的PSK,结合强加密协议,构建无线网络的第一道物理边界防线。

二、 网络与信息安全软件开发:从防御到主动监控

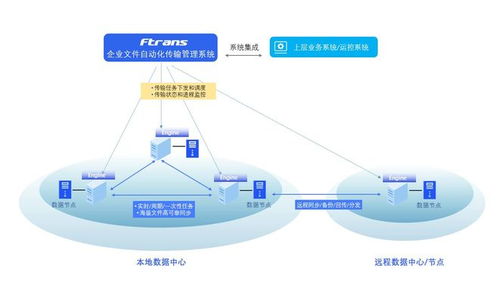

仅仅依赖路由器的基础安全设置是不够的。专业的网络与信息安全软件提供了更深层、更动态的保护。此类软件的开发涉及多个关键领域:

- 核心安全功能开发:

- 防火墙与入侵检测/防御系统(IDS/IPS):开发能够分析网络流量、识别并阻止恶意攻击(如DDoS、端口扫描、SQL注入等)的软件模块。

- 漏洞扫描与评估:开发自动化工具,主动扫描网络设备(包括路由器192.168.1.1)、服务器和应用程序的已知漏洞,并提供修复优先级建议。

- 加密通信实现:开发集成SSL/TLS库的应用程序,确保数据在传输过程中的机密性与完整性,这与Wi-Fi的PSK加密形成端到端保护。

- 恶意软件分析与防护:开发基于行为分析、启发式扫描和沙箱技术的反病毒、反勒索软件引擎。

- 开发中的安全考量(安全开发生命周期SDL):

- 威胁建模:在软件设计初期,即识别潜在威胁(如针对路由器管理界面的暴力破解、中间人攻击)。

- 安全编码实践:防止缓冲区溢出、输入验证不全、不安全的数据存储等常见漏洞。

- 依赖项安全管理:确保使用的第三方库和组件没有已知安全漏洞。

- 渗透测试与审计:在发布前,对软件进行模拟攻击测试,包括测试其对网络设备配置错误的响应能力。

三、 两者的协同:构建纵深防御体系

“192.168.1.1的PSK设置”与“安全软件开发”并非孤立,它们共同构成网络安全的纵深防御:

- 边界与内部防御结合:强PSK设置了坚固的无线接入边界。而部署在网络内部的安全软件(如终端杀毒软件、网络流量监控系统)则负责检测已突破边界或源于内部的威胁。

- 配置管理与软件监控互补:安全软件可以监控路由器等网络设备的配置是否被异常篡改(例如,管理员密码被改、DHCP设置被劫持),并及时告警。

- 身份认证的延伸:PSK是设备接入网络的凭证。企业级安全软件则提供更细粒度的身份认证与访问控制(如零信任网络访问ZTNA),确保即使用户接入Wi-Fi,也只能访问授权资源。

结论

正确配置192.168.1.1路由器的PSK无线安全是每个网络用户应掌握的基础技能,它奠定了网络安全的物理基础。面对高级持续性威胁(APT)和复杂恶意软件,这仅是起点。专业的网络与信息安全软件开发,通过持续的技术创新与严谨的开发流程,提供了动态、智能、深度的安全防护能力。将稳健的基础设施配置与先进的安全软件相结合,方能构建一个真正 resilient(有弹性的)网络安全防御体系,在数字化时代守护个人与组织的核心数据与隐私。