随着电子商务的迅猛发展,2011年被业界广泛预测为“网购木马年”。这一年,网络威胁的重心从传统的系统破坏和数据窃取,显著转向了以直接窃取用户资金为目标的网购相关攻击。这一趋势深刻影响了网络安全产品与技术的发展方向,并极大地推动了网络与信息安全软件开发的演进。

一、 “网购木马年”的威胁全景

2011年,针对在线支付环节的木马病毒呈现爆炸式增长。攻击者不再满足于炫耀技术或破坏系统,而是瞄准了网银、第三方支付平台(如支付宝)以及各大电商网站(如淘宝)的用户。这些“网购木马”主要通过钓鱼网站、恶意广告、捆绑在破解软件或外挂中、以及即时通讯工具传播。其技术特点鲜明:

1. 精准钓鱼:伪造与正规网站高度相似的支付页面,诱骗用户输入账号、密码、验证码。

2. 交易劫持:在用户发起真实交易时,木马在后台篡改支付信息,将资金转入攻击者控制的账户,而用户界面却显示支付成功。

3. 隐蔽性强:采用Rootkit技术隐藏自身进程和文件,并频繁更新免杀技术以逃避传统特征码杀毒软件的查杀。

二、 安全产品的应对与演进

面对新型威胁,传统“特征码扫描”的杀毒软件显得力不从心。安全厂商的产品策略发生了关键转变:

- 从“杀毒”到“防护”:产品重点从病毒清除前置到交易行为保护。专门针对网购场景的“安全卫士”、“网购保镖”等模块或独立产品成为标配。它们通过安全浏览器、支付页面防篡改、交易数字证书检测、网络连接监控等功能,在支付关键环节建立防线。

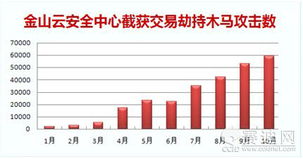

- 云安全普及:为了应对木马的快速变种,将病毒特征库和部分分析能力置于云端,实现威胁信息的实时共享与快速响应。客户端轻量化,依赖云端鉴定未知文件,大大提升了对新威胁的响应速度。

- 主动防御技术强化:基于行为分析的主动防御(HIPS)和启发式扫描技术得到更广泛应用,旨在识别未知木马的恶意行为(如钩子注入、键盘记录、篡改浏览器等),而不仅仅依赖已知病毒特征。

三、 网络安全技术的深度创新

在底层技术层面,2011年的挑战催生了一系列创新:

- 白名单与可信环境:除了传统的黑名单(病毒库)拦截,构建可信应用程序白名单和安全的“虚拟沙箱”环境成为重要思路。让浏览器或支付程序在隔离的虚拟环境中运行,即使系统被感染,木马也难以窃取到关键交易数据。

- 多因素认证推广:动态口令卡、手机短信验证码、USB Key等双因素认证方式从企业级市场加速向普通网民渗透,显著提升了账户被盗用的门槛。

- 漏洞挖掘与响应:针对浏览器、第三方支付控件、流行购物软件的安全漏洞挖掘成为黑白两道的焦点。安全厂商的漏洞响应周期被要求大幅缩短,补丁推送更为及时。

四、 对信息安全软件开发的启示

“网购木马年”给软件开发,尤其是安全软件和电商相关软件的开发流程带来了深远影响:

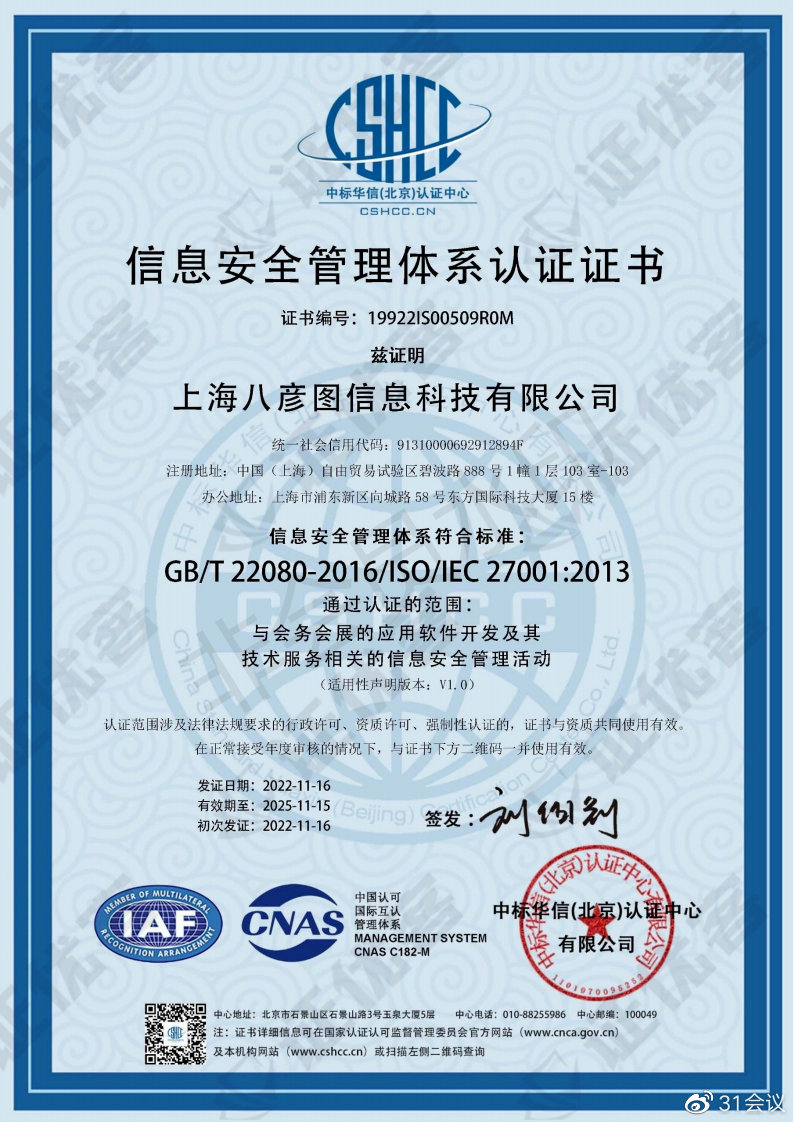

- 安全开发生命周期(SDL)重要性凸显:软件,特别是涉及金融交易的客户端和插件,必须在设计、编码、测试的全周期嵌入安全考量,减少自身漏洞成为攻击入口。

- 第三方库与组件安全:开发中广泛使用的第三方组件(如加密库、图形处理库)若存在漏洞,将带来巨大风险。对其安全性的审计与更新管理成为开发环节的一部分。

- 与安全软件的合作与兼容:应用软件开发商需要更多考虑与主流安全软件的兼容性,避免因驱动、钩子等底层技术的冲突被误报为恶意软件,同时也可以调用安全软件提供的API来增强自身防护能力。

2011年“网购木马”的猖獗,是网络犯罪利益驱动化的一个里程碑。它迫使整个安全产业从理念到技术进行快速迭代。这场攻防博弈不仅催生了更贴合用户实际需求的安全产品,也推动了云安全、行为防御等技术的成熟,并深刻教育了市场——网络安全的核心已从保护设备转向保护数据和交易本身。这一年所确立的许多防护思路与技术路径,至今仍在深刻地影响着网络与信息安全领域的发展。